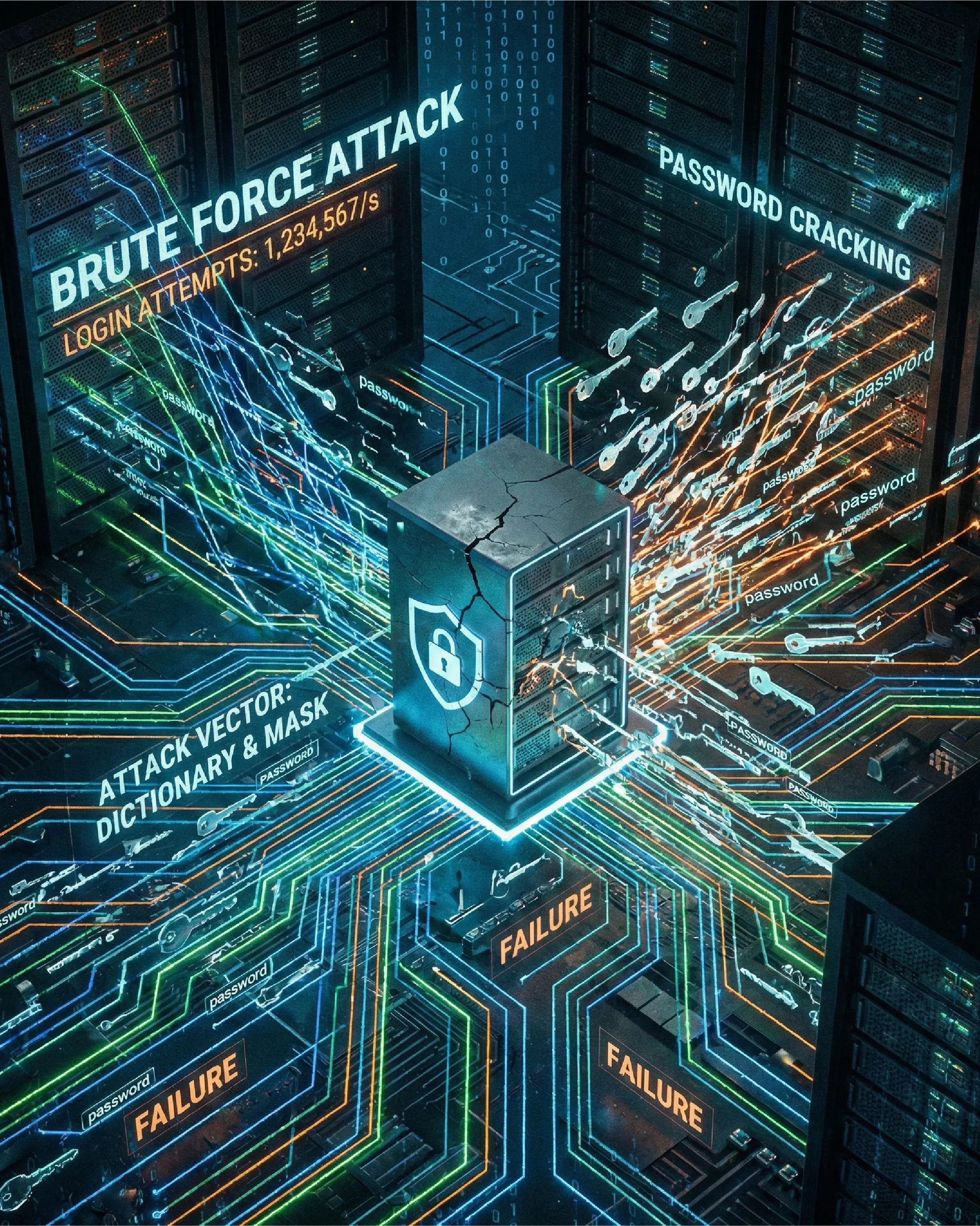

Eine Brute Force Attacke (Rohe-Gewalt-Angriff) ist eine kryptanalytische Methode, um sich unautorisierten Zugang zu IT-Systemen, Benutzerkonten oder verschlüsselten Daten zu verschaffen. Dabei versuchen Angreifer nicht, Sicherheitslücken in der Software-Architektur auszunutzen, sondern ermitteln Zugangsdaten (Passwörter, Schlüssel, PINs) durch das systematische, automatisierte Ausprobieren aller möglichen Zeichenkombinationen.

Für die Unternehmensführung ist diese Angriffsart relevant, da sie technisch trivial ist, keine Insider-Kenntnisse erfordert und durch die stetig steigende Rechenleistung handelsüblicher Hardware immer effizienter wird.

Funktionsweise und Mechanismen

Das Prinzip basiert auf der erschöpfenden Suche (Exhaustive Search). Ein Algorithmus generiert nacheinander jede denkbare Kombination aus Buchstaben, Zahlen und Sonderzeichen und testet diese gegen den Authentifizierungsmechanismus des Zielsystems.

Der Erfolg einer Brute Force Attacke hängt mathematisch von zwei Faktoren ab:

- Passwort-Entropie: Die Komplexität und Länge des zu erratenden Schlüssels. Je länger und zufälliger die Zeichenfolge, desto exponentiell höher ist der Zeitaufwand für das Erraten.

- Rechenleistung: Die Geschwindigkeit, mit der der Angreifer Kombinationen prüfen kann. Moderne Grafikprozessoren (GPUs) können Milliarden von Kombinationen pro Sekunde berechnen.

Varianten der Brute Force Attacke

Um die Effizienz zu steigern, nutzen Angreifer modifizierte Verfahren, die über das reine Durchprobieren aller Zeichen hinausgehen:

- Wörterbuch-Angriff (Dictionary Attack): Statt zufälliger Kombinationen wird eine Liste gängiger Wörter, Namen und Phrasen verwendet. Dies verkürzt die Angriffszeit bei schwachen Passwörtern drastisch.

- Credential Stuffing: Hierbei nutzen Angreifer Zugangsdaten (E-Mail/Passwort-Paare), die bei Datenlecks anderer Dienste (z. B. LinkedIn, Adobe, Hotelketten) erbeutet wurden. Da Nutzer häufig identische Passwörter für private und geschäftliche Konten verwenden, werden diese Listen automatisiert gegen Unternehmensportale (VPN, O365, ERP) getestet. Dies ist aktuell eine der größten Bedrohungen für die Corporate Security.

- Password Spraying: Um Kontosperren (Account Lockouts) zu umgehen, testen Angreifer ein einziges, sehr gebräuchliches Passwort (z. B. "Sommer2024!") gegen Hunderte von Benutzerkonten im Unternehmen. Da pro Konto nur ein Fehlversuch registriert wird, bleiben diese Angriffe oft unter dem Radar klassischer Sicherheitsmechanismen.

- Reverse Brute Force: Der Angreifer kennt ein Passwort (z. B. aus einem Leak) und sucht nach dem passenden Benutzernamen im System.

Risikobewertung für Unternehmen

Eine erfolgreiche Brute Force Attacke führt in der Regel zur vollständigen Kompromittierung des betroffenen Benutzerkontos. Handelt es sich um privilegierte Konten (Administratoren, C-Level), sind die Folgen kritisch:

- Datenabfluss: Zugriff auf geistiges Eigentum, Kundendaten und strategische Dokumente.

- Ransomware-Deployment: Das kompromittierte Konto dient als Eintrittstor (Initial Access), um Schadsoftware im Netzwerk zu verteilen und Daten zu verschlüsseln.

- Systemausfall: Intensive Brute Force Attacken erzeugen eine so hohe Last auf den Authentifizierungsservern, dass diese nicht mehr reagieren, was faktisch einer Denial-of-Service (DoS) Attacke gleichkommt.

Präventive Maßnahmen und Mitigation

Die Abwehr von Brute Force Attacken erfordert eine Kombination aus technischen Richtlinien und Softwarelösungen.

1. Multi-Faktor-Authentifizierung (MFA)

Dies ist die effektivste Einzelmaßnahme. Selbst wenn ein Angreifer das Passwort korrekt errät, scheitert der Zugriff am fehlenden zweiten Faktor (z. B. Hardware-Token, App-Bestätigung oder Biometrie). MFA macht reine Brute Force Angriffe auf Passwörter weitgehend wirkungslos.

2. Account Lockout Policies

Systeme müssen so konfiguriert sein, dass Benutzerkonten nach einer definierten Anzahl fehlgeschlagener Anmeldeversuche (z. B. 5 Versuche) temporär gesperrt werden. Dies stoppt automatisierte Skripte sofort. Hinweis: Dies kann jedoch auch für DoS-Zwecke missbraucht werden, indem Angreifer absichtlich Konten von Mitarbeitern sperren.

3. Passwort-Richtlinien

Unternehmen müssen technische Hürden für Passwörter erzwingen. Länge ist hierbei wichtiger als Komplexität. Ein Passwort mit 15 Zeichen ist exponentiell schwerer zu knacken als eines mit 8 Zeichen, selbst wenn letzteres Sonderzeichen enthält.

4. Monitoring und IP-Blocking

Intrusion Detection Systeme (IDS) müssen ungewöhnliche Anmeldehäufigkeiten erkennen. IPs, von denen viele Fehlversuche ausgehen, sollten automatisiert auf Firewall-Ebene blockiert werden (Geo-Blocking kann hier ebenfalls Risiken minimieren, wenn keine Geschäftsbeziehungen in bestimmte Regionen bestehen).

5. CAPTCHA-Integration

Der Einsatz von CAPTCHAs bei Login-Masken verhindert, dass automatisierte Bots Anmeldeversuche durchführen können, da eine menschliche Interaktion erzwungen wird.

Fazit

Brute Force Attacken sind mathematisch unvermeidbar, aber ökonomisch unattraktiv machbar. Das Ziel der Sicherheitsstrategie muss sein, den Aufwand (Zeit und Rechenleistung) für den Angreifer so weit zu erhöhen, dass er den Wert der potenziellen Beute übersteigt. Die flächendeckende Einführung von Multi-Faktor-Authentifizierung ist hierfür der Industriestandard.